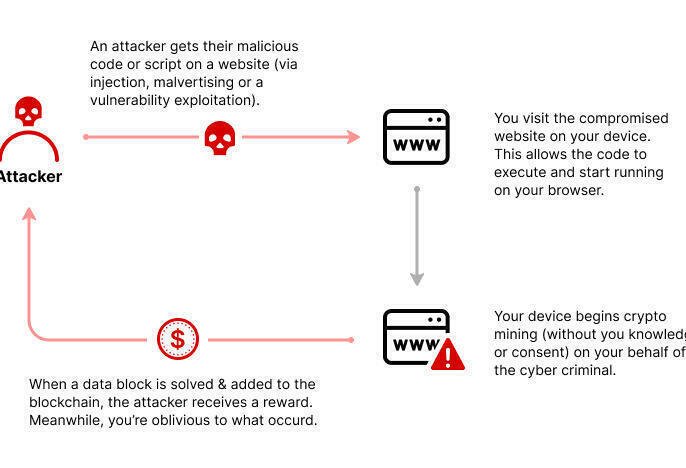

최근 사이버 범죄의 새로운 형태로 ‘’에 대한 관심이 높아지고 있다. 크립토재킹은 사용자의 동의 없이 웹사이트나 악성코드를 통해 브라우저를 이용해 암호화폐를 채굴하는 행위로, 시스템 성능 저하와 전력 소모 증가를 초래할 뿐만 개인정보 유출 위험까지 동반한다. 많은 사용자가 피해 사실조차 인지하지 못한 채 자원을 빼앗기고 있다. 본문에서는 자신의 브라우저가 몰래 채굴에 악용되고 있는지 확인하고 이를 방지하는 실질적인 방법을 소개한다.

크립토재킹(Cryptojacking) 주의보: 웹사이트가 내 브라우저로 몰래 채굴하는지 확인하는 법

웹 기반 크립토재킹(Cryptojacking) 은 사용자의 허락 없이 브라우저를 통해 암호화폐를 채굴하는 악의적인 행위입니다. 이 방식은 주로 자바스크립트 기반의 채굴 스크립트(예: Coinhive 등)를 웹사이트에 삽입하여 방문자의 CPU 자원을 무단으로 사용합니다. 피해자는 대개 브라우저가 느려지거나 배터리 소모가 급격히 늘어나는 등의 증상을 경험하지만, 명확한 경고 메시지 없이 진행되기 때문에 탐지가 어렵습니다. 따라서 사용자는 자신의 시스템이 크립토재킹에 노출되었는지 정기적으로 점검해야 하며, 이를 위한 도구와 방법이 존재합니다.

브라우저 성능 저하와 시스템 자원 모니터링

크립토재킹(Cryptojacking) 주의보: 웹사이트가 내 브라우저로 몰래 채굴하는지 확인하는 법 중 가장 기본적인 방법은 브라우저 성능 저하를 감지하는 것입니다. 일반적으로 크립토재킹 스크립트가 실행되면 CPU 사용률이 급격히 상승하며, 이는 웹사이트 로딩 지연, 팬 소음 증가, 배터리 소모 가속 등의 증상으로 나타납니다. Windows 사용자는 작업 관리자(Task Manager)를, macOS 사용자는 액티비티 모니터(Activity Monitor)를 통해 브라우저 프로세스의 CPU 점유율을 실시간으로 확인할 수 있습니다. 특히 특정 웹사이트 방문 시 CPU 사용률이 70% 이상으로 치솟는다면 크립토재킹 의심 신호로 간주해야 합니다.

브라우저 확장 프로그램을 통한 실시간 차단

브라우저에 설치 가능한 크립토재킹 차단 확장 프로그램은 크립토재킹(Cryptojacking) 주의보: 웹사이트가 내 브라우저로 몰래 채굴하는지 확인하는 법의 핵심 수단 중 하나입니다. NoCoin, MinerBlock, uBlock Origin 등의 확장 프로그램은 알려진 크립토재킹 스크립트 도메인과 해시 함수를 필터링하여 자동으로 차단합니다. 이들 도구는 실시간 보호 기능을 제공하며, 사용자가 별도의 설정 없이도 위협 요소를 사전에 차단할 수 있도록 지원합니다. 설치 후에는 확장 프로그램의 로그 기능을 통해 차단된 채굴 시도 내역을 확인할 수도 있습니다.

개발자 도구를 활용한 스크립트 분석

고급 사용자의 경우 브라우저의 개발자 도구(DevTools) 를 통해 크립토재킹(Cryptojacking) 주의보: 웹사이트가 내 브라우저로 몰래 채굴하는지 확인하는 법을 적용할 수 있습니다. 크롬이나 파이어폭스의 개발자 도구에서 ‘Network’ 또는 ‘Sources’ 탭을 열어 suspicious.js, miner.js, coinhive.js 등의 이름을 가진 외부 스크립트 로딩 여부를 확인합니다. 또한, ‘Performance’ 탭을 통해 CPU 활동을 기록하고 분석하면, 숨겨진 채굴 루틴이 실행되는 시점을 포착할 수 있습니다. 이 방법은 기술적 지식이 필요하지만, 가장 정확한 탐지 수단 중 하나입니다.

온라인 크립토재킹 검사 도구 활용

일부 보안 업체는 사용자가 방문한 웹사이트가 크립토재킹 스크립트를 포함하는지 온라인으로 검사할 수 있는 서비스를 제공합니다. 예를 들어, VirusTotal이나 Sucuri SiteCheck와 같은 플랫폼에 URL을 입력하면 해당 사이트의 악성 스크립트 유무를 분석해 줍니다. 이 방식은 크립토재킹(Cryptojacking) 주의보: 웹사이트가 내 브라우저로 몰래 채굴하는지 확인하는 법을 보다 수동적으로 적용할 수 있는 방법으로, 특히 기술적 지식이 부족한 사용자에게 유용합니다. 다만, 실시간 브라우저 내 채굴 여부를 확인하기보다는 사전에 위험 사이트를 피하는 데 더 적합합니다.

네트워크 트래픽 모니터링을 통한 비정상 연결 탐지

크립토재킹은 일반적으로 외부 채굴 풀(Mining Pool) 서버와의 네트워크 연결을 수반합니다. 따라서 Wireshark나 GlassWire 같은 네트워크 모니터링 툴을 사용해 브라우저가 어떤 외부 도메인과 통신하는지 확인할 수 있습니다. coinhive.com, authedmine.com, crypto-loot.com 등은 과거 크립토재킹에 자주 사용된 도메인입니다. 이러한 비정상적인 연결이 감지된다면 크립토재킹(Cryptojacking) 주의보: 웹사이트가 내 브라우저로 몰래 채굴하는지 확인하는 법의 일환으로 즉시 해당 사이트 접속을 중단하고 방화벽 규칙을 설정하는 것이 권장됩니다.

| 탐지 방법 | 사용 도구/기술 | 적용 난이도 |

| 브라우저 성능 모니터링 | 작업 관리자, 액티비티 모니터 | 초보자 |

| 브라우저 확장 프로그램 | NoCoin, MinerBlock, uBlock Origin | 초보자 |

| 개발자 도구 분석 | Chrome DevTools, Firefox DevTools | 중급자 이상 |

| 온라인 검사 도구 | VirusTotal, Sucuri SiteCheck | 초보자 |

| 네트워크 트래픽 분석 | Wireshark, GlassWire | 고급 사용자 |

자주 묻는 질문

크립토재킹이란 무엇인가요?

크립토재킹은 사용자의 동의 없이 웹사이트나 악성 스크립트가 브라우저를 통해 암호화폐를 몰래 채굴하는 행위를 의미합니다. 이는 사용자의 CPU 또는 GPU 자원을 무단으로 점유하여 성능 저하, 과열, 전력 소모 증가 등의 문제를 일으킬 수 있습니다.

내 브라우저가 크립토재킹에 노출되었는지 어떻게 알 수 있나요?

브라우저에서 CPU 사용률이 비정상적으로 높아지거나 웹사이트 방문 중 팬이 과도하게 돌아가고 반응 속도가 느려진다면 크립토재킹이 실행 중일 가능성이 있습니다. 또한, 개발자 도구의 네트워크 탭이나 콘솔에서 의심스러운 스크립트를 확인할 수도 있습니다.

크립토재킹을 차단하는 방법은 무엇인가요?

브라우저 확장 프로그램 중 크립토재킹 차단 기능이 있는 애드블로커(예: uBlock Origin, NoCoin)를 설치하면 효과적으로 방지할 수 있습니다. 또한, 최신 버전의 브라우저를 사용하고 불필요한 스크립트 실행을 제한하는 보안 설정을 활성화하는 것도 중요합니다.

크립토재킹은 법적으로 문제가 되나요?

네, 사용자 동의 없이 컴퓨터 자원을 사용하는 크립토재킹은 대부분의 국가에서 불법 행위로 간주됩니다. 이는 해킹 및 무단 접근에 해당할 수 있으며, 피해자는 법적 구제를 요청할 수 있습니다.