현대 기업의 IT 인프라에서 보안과 효율성은 핵심 과제입니다. 이와 관련하여 클라우드 기반의 통합 인증 및 권한 관리 솔루션인 ‘’는 조직 내 사용자 계정을 중앙에서 체계적으로 운영하고 보호할 수 있도록 지원합니다. 애저 AD는 플랫폼과 애플리케이션 간의 원활한 싱글 사인온(SSO) 기능을 제공하며, 조건부 액세스와 같은 고급 보안 기능도 통합되어 있습니다. 본 문서에서는 애저 AD를 활용한 계정 관리의 주요 기능, 설정 방법 및 운영 시 고려사항을 살펴봅니다.

애저(Azure) 액티브 디렉토리(AD)를 이용한 계정 관리의 핵심 요소

애저(Azure) 액티브 디렉토리(AD)를 이용한 계정 관리는 클라우드 기반 인증 및 권한 부여를 통해 조직의 사용자 계정과 리소스 접근을 효율적으로 제어하는 데 중점을 둡니다. 이 접근 방식은 기존 온프레미스 Active Directory와의 통합, 자동화된 프로비저닝, 조건부 액세스 정책 등을 포함하여 보안성을 강화하고 관리 부담을 줄입니다. 특히 분산된 작업 환경에서 사용자 신원을 통합적으로 관리함으로써, 보안 위협에 대응하고 준수 요구사항을 충족하는 데 필수적인 역할을 합니다. 애저(Azure) 액티브 디렉토리(AD)를 이용한 계정 관리는 단순한 사용자 생성을 넘어, 라이프사이클 관리, 역할 기반 액세스 제어(RBAC), 다중 인증(MFA) 적용 등 포괄적인 신원 관리 전략을 구현할 수 있게 해줍니다.

애저 AD 사용자 계정 생성 및 프로비저닝

애저(Azure) 액티브 디렉토리(AD)를 이용한 계정 관리의 첫 단계는 사용자 계정의 생성과 프로비저닝입니다. Azure Portal, PowerShell, Microsoft Graph API 또는 SCIM(시스템 간 사용자 관리) 프로토콜을 통해 사용자를 자동 또는 수동으로 생성할 수 있습니다. 특히 자동 프로비저닝 기능은 SaaS 애플리케이션과의 통합 시 사용자 계정의 생성, 업데이트, 비활성화를 실시간으로 동기화하여 관리 오버헤드를 줄입니다. 이 과정에서는 사용자 속성(예: 부서, 직위, 연락처 정보 등)을 정확히 매핑하여 조직의 디렉터리 정책과 일치시키는 것이 중요합니다.

역할 기반 액세스 제어(RBAC) 설정

애저(Azure) 액티브 디렉토리(AD)를 이용한 계정 관리에서는 역할 기반 액세스 제어(RBAC)를 통해 사용자에게 필요한 최소한의 권한만 부여함으로써 보안을 강화합니다. Azure AD는 기본 제공 역할(예: Global Administrator, User Administrator, Billing Administrator 등) 외에도 사용자 지정 역할을 정의할 수 있어, 조직의 특정 요구에 맞춘 세밀한 권한 관리가 가능합니다. RBAC는 특권 계정의 남용 방지와 내부 위협 완화에 효과적이며, 감사 및 규정 준수 활동 시 명확한 권한 기록을 제공합니다.

조건부 액세스 정책을 통한 보안 강화

애저(Azure) 액티브 디렉토리(AD)를 이용한 계정 관리는 조건부 액세스(Conditional Access) 정책을 통해 보다 지능적인 보안 제어를 구현합니다. 이 정책은 사용자의 위치, 디바이스 상태, 로그인 위험 수준 등의 컨텍스트 정보를 기반으로 액세스를 허용하거나 제한합니다. 예를 들어, 신뢰할 수 없는 네트워크에서의 로그인 시도에는 다중 인증(MFA)을 요구하거나, 비준수 디바이스에서는 액세스를 차단할 수 있습니다. 이러한 접근 방식은 보안과 사용자 편의성 사이의 균형을 유지하면서 제로 트러스트 보안 모델을 실현하는 데 기여합니다.

외부 사용자 및 게스트 계정 관리

애저(Azure) 액티브 디렉토리(AD)를 이용한 계정 관리는 외부 협업을 위한 게스트 사용자(Guest User) 관리 기능도 포함합니다. B2B(Business-to-Business) 협업 시 외부 조직의 사용자를 Azure AD 테넌트에 초대하여 리소스에 제한적으로 접근할 수 있도록 설정할 수 있습니다. 게스트 계정은 내부 사용자와 동일한 보안 정책(예: 조건부 액세스, MFA)을 적용받을 수 있으며, 액세스 권한은 프로젝트 종료와 동시에 자동 만료되도록 예약할 수 있습니다. 이는 외부 공유 시 발생할 수 있는 데이터 유출 위험을 최소화합니다.

계정 라이프사이클 자동화 및 감사

애저(Azure) 액티브 디렉토리(AD)를 이용한 계정 관리는 사용자 계정의 전체 라이프사이클(입사, 부서 이동, 퇴사 등)을 자동화하고 감사할 수 있는 기능을 제공합니다. Access Reviews 기능을 통해 정기적으로 사용자의 액세스 권한을 검토하고, 필요 없는 권한은 즉시 철회할 수 있습니다. 또한, Azure AD Audit Logs와 Sign-in Logs를 통해 인증 및 권한 변경 이력을 기록하여 보안 조사 및 규정 준수(예: ISO 27001, GDPR)에 활용할 수 있습니다. 이러한 자동화는 인적 오류를 줄이고 운영 효율성을 높입니다.

| 기능 | 설명 | 애저(Azure) 액티브 디렉토리(AD)를 이용한 계정 관리에서의 역할 |

| 자동 프로비저닝 | SaaS 애플리케이션과 사용자 계정 자동 동기화 | 관리 비용 절감 및 실시간 계정 일관성 유지 |

| 역할 기반 액세스 제어 | 사용자 역할에 따라 권한 부여 | 특권 남용 방지 및 최소 권한 원칙 적용 |

| 조건부 액세스 | 컨텍스트 기반 액세스 제어 정책 | 제로 트러스트 보안 구현 및 위협 대응 |

| 게스트 계정 관리 | 외부 사용자에 대한 제한적 접근 허용 | 협업 보안 강화 및 데이터 보호 |

| 라이프사이클 자동화 | 입사~퇴사까지의 계정 상태 자동 조정 | 규정 준수 및 운영 효율성 향상 |

사례·비즈니스

Azure AD를 사용하여 온프레미스 Active Directory와 어떻게 통합할 수 있나요?

Azure AD Connect 도구를 사용하면 온프레미스 Active Directory와 Azure AD 간에 계정 및 디렉터리 정보를 동기화할 수 있습니다. 이를 통해 사용자는 하나의 자격 증명으로 온프레미스 및 클라우드 리소스에 모두 액세스할 수 있으며, 하이브리드 ID 환경을 효율적으로 관리할 수 있습니다.

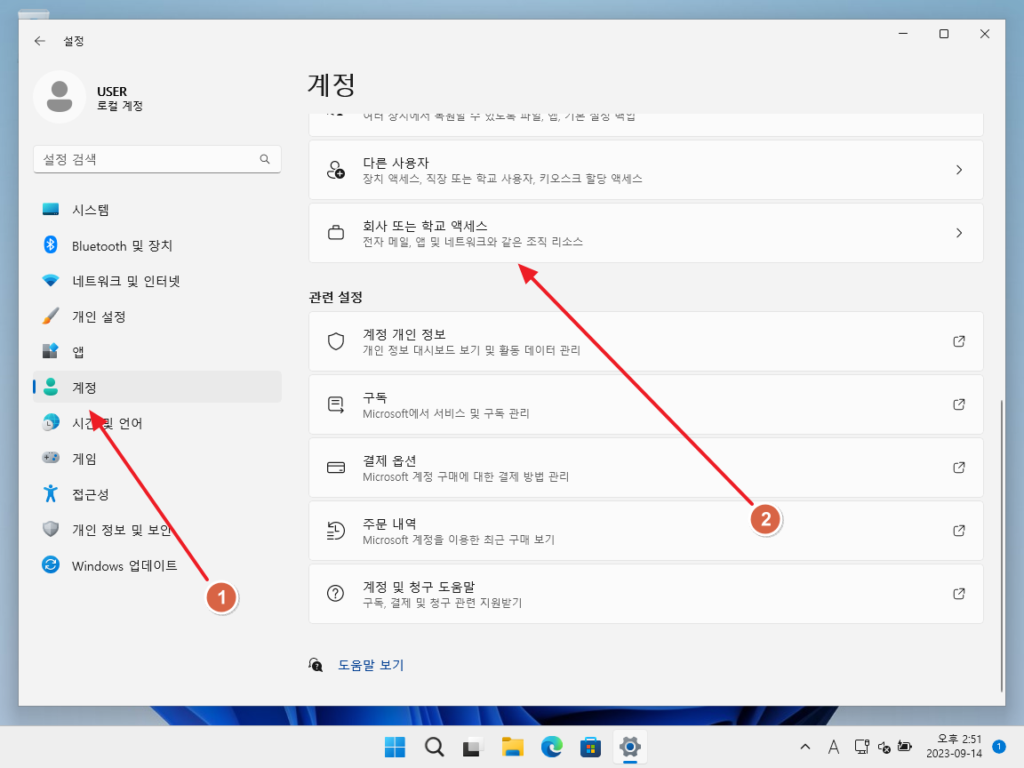

Azure AD에서 사용자 계정을 일괄 생성하거나 관리하려면 어떻게 해야 하나요?

PowerShell 스크립트 또는 Microsoft Graph API를 활용하면 Azure AD 내에서 사용자 계정을 대량으로 생성, 수정 또는 삭제할 수 있습니다. 특히 대규모 조직에서는 이러한 자동화 도구를 통해 계정 프로비저닝 및 라이프사이클 관리를 효율적으로 수행할 수 있습니다.

Azure AD에서 역할 기반 접근 제어(RBAC)는 어떻게 설정하나요?

Azure AD는 사전 정의된 관리 역할 및 사용자 지정 역할을 제공하여 리소스에 대한 접근 권한을 세밀하게 제어할 수 있습니다. Azure Portal에서 사용자 또는 그룹에 특정 역할을 할당함으로써 보안 및 운영 요구사항에 맞는 권한 구조를 구축할 수 있습니다.

조건부 액세스 정책을 통해 Azure AD 계정 보안을 강화하려면 어떻게 해야 하나요?

조건부 액세스 기능을 사용하면 로그인 위치, 사용 디바이스, 인증 상태 등 조건을 기반으로 액세스 제어를 적용할 수 있습니다. 이를 통해 보안 위험이 높은 시나리오에서는 멀티팩터 인증(MFA)을 요구하거나 액세스를 차단함으로써 조직의 자산을 보호할 수 있습니다.