현대 웹 및 모바일 애플리케이션에서 사용자 인증과 권한 위임은 보안의 핵심 요소로 자리 잡고 있습니다. 이와 관련하여 OAuth 2.0 인증 프로토콜은 서비스 간에 안전하게 리소스를 공유할 수 있도록 설계된 표준화된 프레임워크입니다. 본 글에서는 에 대해 심층적으로 살펴보고, 주요 컴포넌트인 인증 서버, 클라이언트, 리소스 소유자 및 리소스 서버 간의 상호작용을 명확히 설명합니다. 또한 실제 시나리오에 적용 가능한 구현 전략과 보안 고려사항을 통해 개발자들이 안정적이고 효율적인 인증 시스템을 설계할 수 있도록 돕고자 합니다.

OAuth 2.0 인증 프로토콜의 기본 아키텍처 및 흐름

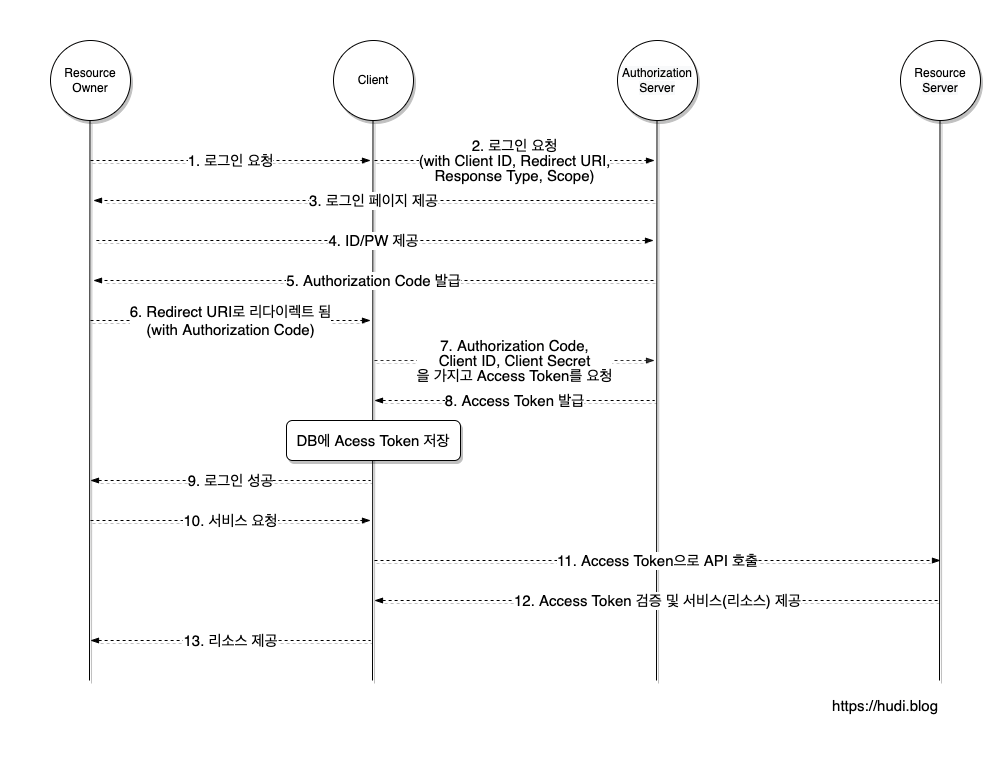

OAuth 2.0 인증 프로토콜은 현대 웹 및 모바일 애플리케이션에서 사용자 자격 증명을 직접 공유하지 않고도 제3자 서비스에 대한 제한된 접근 권한을 부여할 수 있도록 설계된 표준화된 프레임워크입니다. 이 프로토콜은 권한 부여 서버(Authorization Server), 리소스 소유자(Resource Owner), 클라이언트(Client), 리소스 서버(Resource Server)라는 네 가지 주요 구성 요소로 이루어져 있으며, 각 구성 요소 간의 상호 작용을 통해 보안성과 유연성을 동시에 달성합니다. OAuth 2.0 인증 프로토콜의 동작 원리와 구현은 이들 구성 요소 간의 명확한 역할 분담과 표준화된 흐름에 기반합니다. 특히, 액세스 토큰(Access Token)을 기반으로 자원 접근을 제어함으로써 사용자 계정 정보 노출 없이도 안전한 인증 및 권한 부여가 가능합니다.

OAuth 2.0 인증 프로토콜의 주요 구성 요소

OAuth 2.0 인증 프로토콜의 동작 원리와 구현을 이해하기 위해서는 네 가지 핵심 구성 요소를 파악해야 합니다. 첫째, 리소스 소유자(Resource Owner)는 실제 데이터의 소유자로, 일반적으로 최종 사용자를 의미합니다. 둘째, 클라이언트(Client)는 사용자를 대신하여 리소스에 접근하고자 하는 애플리케이션입니다. 셋째, 리소스 서버(Resource Server)는 보호된 자원을 저장하고 클라이언트의 요청을 액세스 토큰 기반으로 검증합니다. 마지막으로, 권한 부여 서버(Authorization Server)는 사용자의 인증 후 접근 권한을 평가하고 액세스 토큰을 발급합니다. 이 네 구성 요소가 유기적으로 동작함으로써 OAuth 2.0 인증 프로토콜의 동작 원리와 구현이 성립됩니다.

OAuth 2.0 인증 흐름의 유형 및 선택 기준

OAuth 2.0 인증 프로토콜의 동작 원리와 구현에서는 권한 부여 흐름(Grant Types)을 지원합니다. 대표적인 흐름으로는 Authorization Code, Implicit, Client Credentials, Resource Owner Password Credentials, Device Code 등이 있습니다. 이 중 Authorization Code 흐름은 웹 애플리케이션에서 가장 일반적으로 사용되며, 보안 측면에서 우수합니다. 반면, Client Credentials는 서버 간 통신에 적합하며, Implicit 흐름은 과거 브라우저 기반 SPA에서 사용되었으나 현재는 권장되지 않습니다. 흐름의 선택은 애플리케이션 유형, 보안 요구사항, 클라이언트의 신뢰성 등을 종합적으로 고려하여 결정되어야 하며, 이는 OAuth 2.0 인증 프로토콜의 동작 원리와 구현의 핵심 요소입니다.

액세스 토큰과 리프레시 토큰의 역할

OAuth 2.0 인증 프로토콜의 동작 원리와 구현에서 액세스 토큰(Access Token)은 리소스 서버에 대한 접근 권한을 증명하는 단기 유효 토큰입니다. 이 토큰은 일반적으로 짧은 수명을 가지며, 만료 시 리소스 접근이 거부됩니다. 이를 해결하기 위해 리프레시 토큰(Refresh Token)이 사용됩니다. 리프레시 토큰은 장기 유효하며, 액세스 토큰 만료 후 새로운 액세스 토큰을 갱신하는 데 사용됩니다. 이 메커니즘은 사용자 재인증 없이도 지속적인 서비스 이용을 가능하게 하며, 보안과 사용자 경험을 동시에 고려한 설계입니다. 따라서 토큰 관리는 OAuth 2.0 인증 프로토콜의 동작 원리와 구현에서 매우 중요한 요소입니다.

보안 고려사항 및 공격 방지 전략

OAuth 2.0 인증 프로토콜의 동작 원리와 구현 시 반드시 고려해야 할 사항은 보안입니다. 주요 위협으로는 토큰 탈취, 리다이렉트 URI 조작, CSRF 공격, 코드 인젝션 등이 있습니다. 이를 방지하기 위해 PKCE(Proof Key for Code Exchange)를 사용하여 Authorization Code 흐름을 강화하거나, HTTPS를 필수적으로 적용하여 통신을 암호화해야 합니다. 또한, 리다이렉트 URI를 사전 등록하고 엄격히 검증함으로써 오픈 리다이렉트 공격을 차단할 수 있습니다. 이러한 보안 조치는 OAuth 2.0 인증 프로토콜의 동작 원리와 구현의 신뢰성을 확보하는 데 필수적입니다.

실무 구현 사례 및 모범 사례

OAuth 2.0 인증 프로토콜의 동작 원리와 구현은 산업 분야에서 널리 활용됩니다. 예를 들어, Google, Microsoft, GitHub 등의 주요 플랫폼은 OAuth 2.0을 기반으로 외부 애플리케이션의 사용자 데이터 접근을 허용합니다. 실무에서는 공인된 라이브러리(예: Spring Security OAuth, Passport.js 등)를 활용하여 표준에 부합하는 구현을 추구해야 하며, 자체 구현 시에는 RFC 6749 및 보안 모범 사례(예: OAuth 2.0 Security Best Current Practice)를 철저히 준수해야 합니다. 또한, 토큰 저장소 보호, 로깅 및 모니터링 강화, 스코프(Scope) 기반의 세밀한 권한 관리 등이 모범 사례로 꼽힙니다.

| 구성 요소 | 역할 | OAuth 2.0 인증 프로토콜의 동작 원리와 구현에서의 중요성 |

| 리소스 소유자 | 자원에 대한 접근 권한을 부여하는 사용자 | 권한 부여 결정의 주체로, 사용자 동의 기반의 접근 제어 핵심 |

| 클라이언트 | 리소스 접근을 요청하는 애플리케이션 | 프로토콜의 시작점이며, 보안 흐름 설계에 따라 구현 방식 달라짐 |

| 리소스 서버 | 보호된 자원을 제공하는 서버 | 액세스 토큰의 유효성 검증을 통해 자원 보호 수행 |

| 권한 부여 서버 | 토큰 발급 및 권한 검증을 담당 | OAuth 2.0 인증 프로토콜의 동작 원리와 구현의 중추적 역할 |

사례·비즈니스

OAuth 2.0 인증 프로토콜은 어떻게 작동하나요?

OAuth 2.0은 사용자가 제3자 애플리케이션에 자신의 자원에 대한 접근 권한을 부여할 수 있도록 하는 위임 기반(authorization delegation) 프로토콜입니다. 이 프로토콜은 리소스 소유자(사용자), 클라이언트(애플리케이션), 인가 서버, 리소스 서버 간의 역할 분리를 통해 보안을 유지하며, 액세스 토큰(access token)을 사용해 실제 리소스 접근을 제어합니다.

OAuth 2.0에서 사용되는 주요 역할은 무엇인가요?

OAuth 2.0은 네 가지 주요 역할을 정의합니다: 리소스 소유자(resource owner), 클라이언트(client), 인가 서버(authorization server), 그리고 리소스 서버(resource server)입니다. 이 중 인가 서버는 토큰을 발급하고 검증하며, 리소스 서버는 해당 토큰을 기반으로 보호된 자원에 대한 접근을 허용합니다.

OAuth 2.0의 대표적인 인가 부여 유형은 어떤 것이 있나요?

OAuth 2.0은 시나리오에 맞춰 여러 인가 부여 유형(grant types)을 제공합니다. 대표적으로 권한 부여 코드(authorization code), 암시적 흐름(implicit), 클라이언트 자격 증명(client credentials), 그리고 리프레시 토큰(refresh token) 방식 등이 있으며, 각각 웹 애플리케이션, 모바일 앱, 서버 간 통신 등에 적합합니다.

OAuth 2.0을 실제 시스템에 구현할 때 주의할 점은 무엇인가요?

OAuth 2.0을 구현할 때는 토큰의 보안 저장, HTTPS 통신 강제, 리다이렉트 URI의 정확한 검증 등이 필수적입니다. 특히 액세스 토큰이 탈취되지 않도록 주의해야 하며, 가능한 한 PKCE(Proof Key for Code Exchange)와 같은 추가 보안 메커니즘을 적용하는 것이 권장됩니다.